در دستگاههای شبکه سیسکو، باگها میتواند بهعلت مشکلات سختافزاری یا نرمافزاری ایجاد شوند و باعث اختلال در افت عملکرد و قطع ارتباطات شبکه شوند. از نرمافزار ناسازگار گرفته تا پردازش ناکافی، تنظیمات و یپکربندی اشتباه و خرابی سوئیچ یا روتر دلایل به وجود آمدن باگ در تجهیزات سیسکو هستند. یکی از این باگها که بسیاری از کاربران از آن شکایت دارند، آسیب پذیری rce (Remote Code) است، که اختلالات زیادی بهویژه از راه دور را ایجاد میکند. این آسیبپذیری نیز مانند دیگر باگهای تجهیزات شبکه سیسکو به دلایل مختلفی رخ میدهد که در این مطلب بهطورکامل به بررسی آن پرداختهایم. خواندن این مطلب باعث میشود تا از بروز هرگونه باگ بهویژه آسیب پذیری rce (Remote Code) جلوگیری کنید.

⏲ زمان تخمینی مطالعه: 5 دقیقه

فهرست موضوعات

rce چیست؟

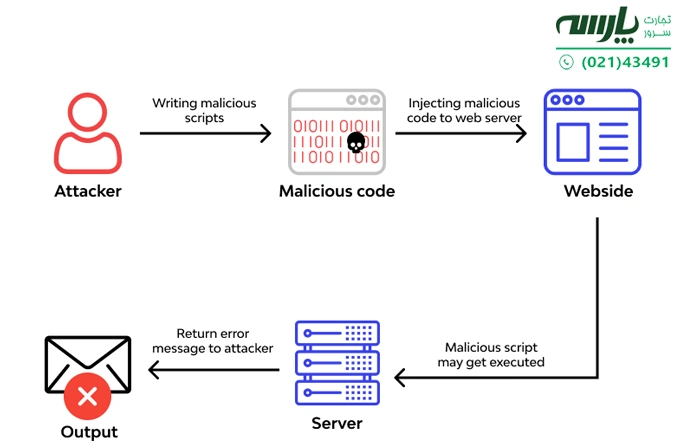

RCE مخفف Remote Code Execution و به معنای اجرای کد از راه دور و نوعی آسیبپذیری امنیتی است. rce به مهاجم اجازه میدهد تا کد یا دستورات دلخواه را در یک سیستم بدون نیاز به دسترسی فیزیکی و تنها از راه دور اجرا کند.

این آسیبپذیری زمانی رخ میدهد ک bه یک برنامه یا سیستم نتواند صحت ورودی و دریافتی از یک کاربر راه دور را به درستی تایید و فیلترینگ کند. در نتیجه به مهاجم اجازه داده میشود ک ه کدهای مخربی را روی سیستم هدف منتقل و اجرا کند.

هنگامیکه یک مهاجم از طریق rce به یک سیستم دسترسی پیدا کند، میتواند کنترل آن را بهطورکامل در دست بگیرد و انواع مختلفی از اقدامات مخرب مانند سرقت اطلاعات حساس، تغییر یا حذف دادهها، نصب backdoors و حملات دیگری را بهراحتی انجام دهد.

RCE یک خطر امنیتی جدی است و میتواند عوارض زیادی برای افراد و سازمانها داشته باشد، بهخصوص اگر یک سیستم شامل زیرساختهای حیاتی یا دادههای حساس باشد. بنابراین، برای توسعهدهندگان و مدیران، داشتن روشهای امنیتی قوی، مانند اعتبارسنجی ورودی، جداسازی امتیازات و بهروزرسانیهای منظم نرمافزار برای جلوگیری از آسیبپذیریهای RCE، از اهمیت بالایی برخوردار است.

خرید سرور HP

آسیب پذیری rce سیسکو

آسیب پذیری RCE (Remote Code) بهمعنای وجود یک ضعف امنیتی در نرمافزار و تجهیزات سیسکو است که اجازه اجرای کد و دستورات دلخواه مهاجم بر روی تجهیزات موردنظر، را میدهد. این نوع آسیبپذیری در بیشتر مواقع به دلیل ضعف در طراحی و پیادهسازی نرمافزار تجهیزات سیسکو، رخ میدهد؛ در نتیجه مهاجم میتواند کنترلهای امنیتی را دور بزند و بهطور ناشناس به تجهیزات و اطلاعات دسترسی یابد.

هنگامیکه یک مهاجم از طریق آسیبپذیری RCE به تجهیزات دسترسی پیدا میکند، میتواند کنترل کاملی بر روی آنها داشته باشد و اقدامات شناوری مانند دسترسی به اطلاعات حساس، تغییر یا حذف دادهها، نصب backdoors و … را انجام دهد.

سوئیچ poe سیسکو

دلایل به وجود آمدن rce

دلایل به وجود آمدن آسیب پذیری rce (Remote Code) در تجهیزات سیسکو متفاوت است؛ اما بهطورکلی این نوع باگها به دلیل نقص در طراحی، پیادهسازی یا پیکربندی نرمافزاری بر روی این تجهیزات ایجاد میشوند. با اینحال برخی از دلایل شایعی که باعث به وجود آمدن باگ RCE در تجهیزات سیسکو میشوند عبارتند از:

- آسیب پذیری های نرم افزار: خطا و اشکال در نرمافزارهای تجهیزات سیسکو، یکی از بارزترین دلایل آسیب پذیری rce (Remote Code) است. نصب نکردن درست نرمافزارها و بروز اشکال در موقع نصب این برنامههای میتواند منجر به ضعفهای امنیتی و در نتیجه باگ RCE شود.

- خطاهای پیکربندی: پیکربندی نادرست در دستگاههای شبکه مانند روتر، سوئیچ و فایروالها یکی دیگر از دلایل بهوجود آمدن آسیب پذیری rce (Remote Code) است که منجر به شکافهای امنیتی و در نتیجه حمله مهاجمها خواهد شد.

- کنترل دسترسی ضعیف: مکانیسمهای ضعیف در کنترل دسترسی، مانند رمزهای عبور ضعیف یا استفاده از رمزهای عبور پیشفرض، عامل دیگری است که به مهاجمها اجازه دسترسی غیرمجاز را میدهد.

- نداشتن وصله (patching): عدم استفاده از آخرین وصلههای امنیتی و نداشتن بهروزرسانیهای منظم در دستگاههای سیسکو، آنها را در برابر حملات rce آسیبپذیر میسازد.

- مهندسی اجتماعی (Social engineering): مهاجمها میتوانند از تکنیکهای مهندسی اجتماعی، مانند ایمیلهای فیشینگ یا حملات spear-phishing برای فریب کاربران برای دانلود نرمافزارهای مخرب یا افشای رمز ورود به تجهیزات سیسکو استفاده کنند تا از طریق آن بتوانند آسیبپذیریهای rce را اجرا کنند.

روش جلوگیری از باگ rce

برای اینکه بتوانید از آسیب پذیری rce (Remote Code) در تجهیزات سیسکو جلوگیری کنید، راهکارهای متنوعی وجود دارد. باید توجه داشته باشید که عدم استفاده از هر کدام از این راهکارها خطر باگ rce را به همراه خواهد داشت، بنابراین همیشه از اینکه همهی این روشها را در تجهیزات سیسکو بهکار بردهاید، باید مطمئن باشید.

- بهروزرسانی منظم: برای جلوگیری از بهوجود آمدن آسیب پذیری rce (Remote Code) باید همیشه آخرین ورژن نرمافزار و وصلهها را از سایت سیسکو دریافت و بهروزرسانی کنید.

- تنظیمات امنیتی: تنظیمات امنیتی باید همیشه روی تجهیزات سیسکو در بالاترین سطح انجام شود تا در برابر هرگونه امنیت، ایمن باشد. بهعنوان مثال میتوانید از رمزنگاری دادهها، کنترل دسترسی، بهروزرسانی فایروالها و سایر ابزارهای امنیتی استفاده کنید.

- بررسی پیکربندی: بررسی پیکربندی تجهیزات سیسکو با استفاده از روشهای مختلف مانند بررسی با کارشناسان امنیت، استفاده از نرمافزارهای تست نفوذ و بررسی مستندات و راهنماییهای مربوط به تجهیزات سیسکو میتواند به کشف و برطرف کردن مشکلات امنیتی کمک کند.

- آموزش و ایجاد آگاهی: آگاهی از روشهایی که مهاجمها میتوانند باعث آسیبپذیریهای RCE شوند، میتواند به شناسایی و جلوگیری از حملات کمک کند. بنابراین، باید مطمئن شد که کلیه کارمندان یک سازمان یا کاربران یک شبکه دربارهی روشهای جلوگیری از این نوع حملات آگاهی کامل دارند و کلیهی موارد امنیتی را رعایت میکنند.

- استفاده از محصولات امنیتی: در هنگام استفاده از تجهیزات شبکه همیشه باید از محصولات امنیتی مانند آنتیویروس، فایروال، نرمافزارهای مانیتورینگ و سایر ابزارهای مطمئن در این زمینه استفاده کنید.